五分钟带你了解三层交换机入门

两个部门现在能互相访问,而且网内互通速度几乎没有延迟,原来那个把流量拉到路由器再回来的绕行彻底消失了。

最直观的变化是:当市场部的PC想访问技术部的机器时,数据包发到本网关,三层交换机查到目标网段是直连的,首包由控制平面处理,建立好IP到MAC的映射表,后续的数据就直接走硬件级的转发表,延迟缩到微秒级,吞吐接近线速。换句话说,跨VLAN的流量只做了一次路由决策,剩下的都交给交换芯片快速转发了。你能感觉到的,就是“快”和“稳”。

倒回去看这件事,是怎么发生的。起初网络是这样摆的:市场部是192.168.10.0/24,技术部是192.168.20.0/24。两个部门各自连着自己的二层交换机,两个VLAN要互通就把流量发到一个路由器上。路由器用两个物理接口分别接入这两个VLAN,两个VLAN之间所有通信都必须先到路由器再返回各自交换机。架构看着清晰,但问题也明显:路由器接口有限,处理能力受限,所有跨网段流量都打到CPU上逐包处理,成了瓶颈。对小规模偶尔互通还行,但一旦流量大起来,就能感觉到延迟和卡顿。

于是有人提出把路由放到交换机里。把二层和三层功能合在一台设备里,逻辑上就是把VLAN的网关放在交换机上,让交换机既做MAC层的转发,也承担网段间的路由职责。这类设备就是所谓的三层交换机。它既能像普通交换机那样做同网段的二层转发,也能承担三层的IP路由,而且路由决策完成后,大部分工作由硬件ASIC完成,速度远超传统路由器的逐包CPU处理。

具体到我们的场景,调整步骤并不复杂。先在三层交换机上创建两个VLAN接口,给每个VLAN分配网关IP:

- 为市场部设置网关:192.168.10.1/24

- 为技术部设置网关:192.168.20.1/24

然后把接市场部、技术部终端的交换口改成access口,分别加入对应VLAN。最后,根据需要在三层交换机上配置一条默认路由,指向上级网关(例如 192.168.100.1)。配置的要点是把网关放在交换机上,让跨VLAN的流量在内部就解决,不用再发到外部路由器。

配置示意(命令风格不是唯一)可以这样想:

- 创建VLAN并配置接口IP:vlan 10;vlan 20;interface vlan10 ip 192.168.10.1 255.255.255.0;interface vlan20 ip 192.168.20.1 255.255.255.0

- 把端口设为接入并指定VLAN:interface Gig0/0/1 switchport access vlan 10;interface Gig0/0/2 switchport access vlan 20

- 添加默认路由:ip route 0.0.0.0/0 192.168.100.1

完成这些后,市场部的任意主机想访问技术部,就把流量发给本网关(即三层交换机上的VLAN接口)。交换机会在路由表里找到目标是本机直连的VLAN,先由CPU做必要的解析(比如学习对端的IP与MAC,填写ARP表),把条目写进硬件转发表。接下来相同方向或相反方向的包全由ASIC处理,几乎不占用CPU资源,带来高速低延迟的转发体验。

这个处理流程里,有个细节值得注意:首个包权当“建联系”,由控制平面处理;之后的流量在数据平面走硬件,这样的模式在业界常见,也正是三层交换机性能优势的来源。对比之前那种每包都交给路由器CPU的方案,差别很明显。路由器在边界做各种复杂任务比较合适,但如果只是内网VLAN间的互访,把路由逻辑放到能做硬件转发的交换机上,更省资源、延迟更低。

设备能力上也有区分。不是所有打着“三层交换”牌子的机器都能做同样的事。低端型号,比如某些入门级的S5700-LI,通常只支持静态路由;中高端的像S6730-H,这类才有完整的动态路由能力和更丰富的三层特性。还有一些三层交换机本身并不擅长某些边界功能,比如NAT、IPSec、或者非常复杂的访问控制策略,有些高端型号可能支持这些,但多数中低端机型并不适合直接当做外网出口来用。换句话说:在内网做路由很擅长,作为边界防护或替代防火墙则要谨慎。

回到原始问题:为什么要换三层交换机?原因一个接一个。原方案的路由器接口少且昂贵,跨网段一次要经过“交换→路由→交换”的路径,路径长、延迟高、还占用路由器CPU。一台三层交换机把这些步骤缩短到“路由一次,交换多次”,并把大部分负载压到硬件上,性能和成本都更划算。管理上也清爽,VLAN和对应网关在同一台设备上配置,故障点变少,排查速度快。

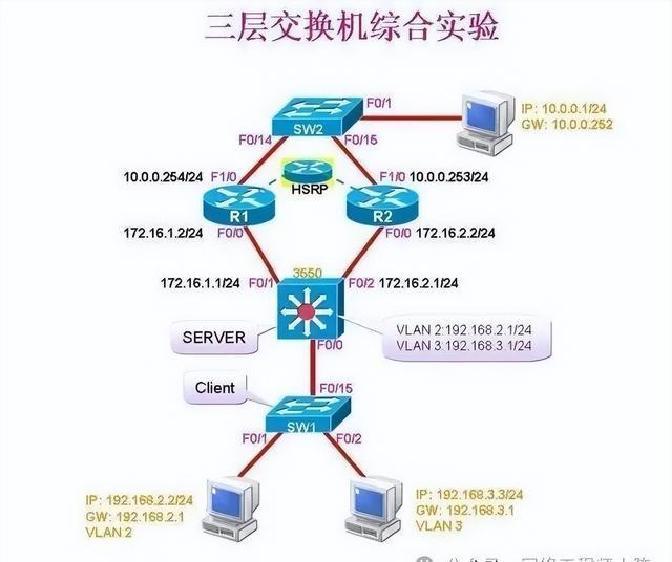

在实施过程中,细节很重要。要确保每个接终端的端口被正确标记为access并加入对应VLAN,避免出现端口被误配置成trunk导致VLAN穿越。VLAN接口IP要和终端的默认网关一致。默认路由要指向上级出口地址,确保三层交换机能把去公网的流量送出去。如果需要多台三层交换机做冗余或更复杂的路由策略,那就要引入VRRP/HSRP或动态路由协议,这时候设备的路由能力就要更强,不然只能靠静态路由来支撑简单场景。

测试也不要省。配置好后,先在两个VLAN的代表主机上做ping和大流量测试,观察延迟和丢包。抓包看看首包的ARP和路由解析是否正常,确认转发表中有对应条目。再把一些特殊应用跑一遍,看是否对NAT或特定端口有依赖,防止把问题带到生产环境。实测会告诉你,三层交换机把内网流量留在本地,常见的瓶颈就能被移除。

设备选型时,别只看“能路由”。要看能不能把多条路由、ACL、QoS策略和ARP表放到硬件里去执行。交换芯片的能力决定了能否达到线速。还有功耗、端口密度、是否支持堆叠与冗余、是否有可以接受的管理界面,这些都是选型时要对比的指标。

一句调侃:把内网的路由工作交给会干活的交换机,能省下一堆“路由器累死”的抱怨。不过别把三层交换机当作万能钥匙,它擅长的是把内网做通、做快。想在边界做复杂安全防护,还是要依赖专门的路由器/防火墙。